Bleiben Sie ruhig, Darth wird Ihnen erklären, wie Sie diese Diagramme „lesen“

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

Ursprünglich gepostet auf Substack am 19. September 2022

Hier aktualisiert am 18. Dezember 2024

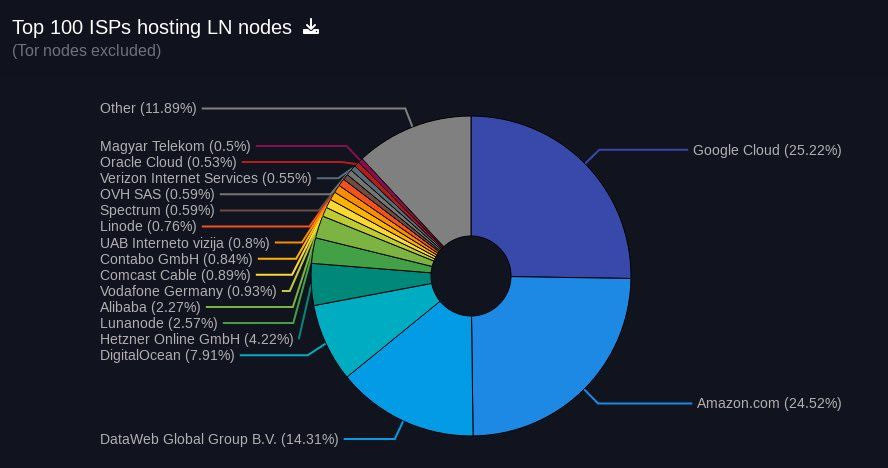

OK, Plebs, auf eine weitere Anfrage meiner Leser hin haben sie mich gebeten, dieses Diagramm zu interpretieren/lesen, weil sie Angst hatten, dass das Diagramm zeigt, dass viele LN-Knoten auf Amazon, Google usw. „laufen“ und LN „zentralisiert“ ist.

Ich denke, ursprünglich wurde dieser FUD im Internet von den XRP/ETH-Leuten gestartet, um das „Vertrauen“ der Normalos in Bitcoin zu schwächen und Panik zu erzeugen.

Sie können sich diese Diagramme auf Mempool.space selbst ansehen.

Ich lache einfach, wenn Leute so leicht Angst bekommen, ohne zu wissen, wie das Internet funktioniert und wie man diese „liest“. Diagramme.

Beruhigt euch, Leute, hier ist die einfache Erklärung.

Zunächst einmal werde ich hier nicht in technische Details gehen, ich werde nur versuchen, es in Laiensprache zu erklären, damit jeder nicht-technische Benutzer verstehen kann, wie man diese Diagramme liest.

Ich denke auch, die Leute von Mempool.space sollten eine erklärende Anmerkung zu diesem Diagramm machen, und der Begriff „ISPs, die LN-Knoten hosten“ ist nicht korrekt und das war für viele Leute verwirrend.

Hier gibt es einige Hauptaspekte, die hervorgehoben werden müssen:

- Cloud-Knoten, gehostet in Rechenzentren

- VPS-Knoten, private Server, gehostet in Rechenzentren, laufende Knoten

- VPS, die als VPN-Gateways verwendet werden

- VPN-Dienste, Benutzer erhalten eine IP von einem anderen geografischen Standort

- Tor-Netzwerk, ein separates, fast unsichtbares Netzwerk

- Clearnet-Knoten, einfach Knoten mit echten regulären IPs

Glossar für diejenigen, die nicht vertraut sind

VPS = virtueller privater Server

VPN = virtuelles privates Netzwerk

Tor = ein privates, verschlüsseltes Netzwerk, das ein separates Protokoll über das Internet verwendet

Clearnet = Ihre normale Internet-IP/Domäne

ISP = Internetdienstanbieter, der Ihnen Internet zu Hause/im Geschäft zur Verfügung stellt

Cloud-Knoten

Ja, es gibt eine ganze Menge LN-Knoten, die in Rechenzentren laufen. Unternehmen, Entwickler, Tester usw. könnten einige LN-Knoten für eine bessere Zuverlässigkeit und Redundanz betreiben. Letztendlich besteht ihr Hauptziel darin, ihre Systeme zu schützen, und der Betrieb eines RPi-Knotens ist für ein mittleres/großes Unternehmen NICHT ZUVERLÄSSIG (wie ich in einem meiner vorherigen Leitfäden erklärt habe). Aber ich bin nicht hier, um darüber zu diskutieren, welche Hardware für einen Knoten ausgeführt werden sollte. Alle Knoten sind gut!

Vergessen wir nicht, dass Voltage (Knoten-Cloud-Anbieter) gerade einen Boom erlebt. Viele Benutzer möchten einen Knoten in 5 Minuten ausführen und haben keine Maschine zur Verfügung. Es ist also einfach, ein paar Klicks zu machen und fertig. Ja, das ist nicht ideal, aber OK, wenn Sie wissen, was Sie tun. Alle diese Voltage-Cloud-Knoten befinden sich also in Rechenzentren (im Besitz von Amazon, Google usw.).

Alle diese Cloud-Knoten verwenden und geben eine IP von DIESEM Rechenzentrum bekannt, die jeder Maschine zugewiesen ist. Diese IP könnte Amazon, Google usw. gehören bzw. von diesen gesendet werden. Erfahren Sie mehr darüber, wie öffentliche IPs ISPs zugewiesen werden.

Es ist also offensichtlich, dass in diesem Diagramm x „Amazon-Knoten“ erscheinen werden … OMG :)

Sind diese „Cloud-Knoten“ eine Bedrohung für Bitcoin LN?

Vielleicht, aber nicht so sehr. Der Benutzer/Knotenbesitzer hat IMMER die Kontrolle über seine Schlüssel. Wenn Ihr Cloud-Knoten von den Rechenzentren heruntergefahren wird, können Sie ihn jederzeit mit Ihrem Knoten-Seed + dem Backup der neuesten Kanäle auf einem anderen Knoten zu Hause oder was auch immer hochfahren. Und Ihr Knoten ist innerhalb weniger Minuten wieder einsatzbereit.

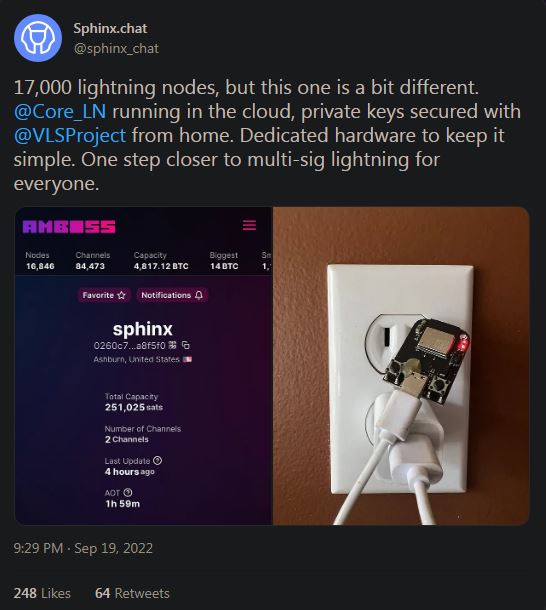

Ein gutes Beispiel ist dieser Cloud-Knoten, den Sphinx mit Schlüsseln zu Hause verwaltet. Selbst wenn die Cloud-Maschine kompromittiert ist, kann sie ohne die Schlüssel dennoch nicht verwendet werden.

Es besteht keine Möglichkeit, dass diese Cloud-Knoten den regulären Verkehr auf LN beeinträchtigen könnten.

VPS-Knoten

Dies sind mehr oder weniger dieselben wie Cloud-Knoten, nur dass der Benutzer das gesamte Betriebssystem, die Knotensoftware, Apps, den Zugriff usw. selbst verwaltet. Das Rechenzentrum verwaltet nur die Hardware.

Gleiche Situation wie zuvor, der Benutzer kann seinen VPS-Knoten jederzeit auf einer anderen Maschine hochfahren, NIEMAND hat seine Schlüssel.

Gleiches wie bei Cloud-Knoten passiert mit den angezeigten IPs. Sie können verschiedenen großen Internetunternehmen gehören, aber das bedeutet fast nichts. Ist nur eine Referenz.

VPS als VPN-Gateways verwendet

Hier beginnt der lustige Teil!

Der Benutzer hat also eine Hardware in einem Rechenzentrum gemietet, betreibt aber KEINEN Knoten auf dieser Maschine! Benutzt es einfach mit einem einfachen Linux als Proxy-VPN und verbindet seinen eigenen LN-Heimknoten über einen VPN-Tunnel damit.

Der gesamte LN-Knotenverkehr wird also über die öffentliche IP umgeleitet, die dem Remote-VPS vom Mieter zugewiesen und auch von verschiedenen großen Internet-Backbones gekauft wurde.

Auch wenn dieser Knoten diese IP verwendet, bedeutet das nicht, dass er sich an diesem IP-Standort befindet oder aus diesem Land stammt oder Amazon oder Google „gehört“. Ist nur ein Hinweis.

Normalerweise laufen diese VPS-LN-Knoten auch auf Tor, im Hybridmodus, auf beiden Netzwerken. Stellen Sie sich also vor, das sorgt in diesen Diagrammen für noch mehr Verwirrung :)

Ein Beispiel für VPS-Dienste wie diesen ist TunnelSats.com.

Ist das eine Bedrohung für LN? Auf keinen Fall! Der Benutzer kann jederzeit von einem zu einem anderen VPS-Anbieter wechseln oder einfach Tor verwenden.

VPN-Dienste

Der Benutzer mietet einen dedizierten Dienst, der ihm ein privates Netzwerk für seinen gesamten Heimverkehr bereitstellt, indem er einen Tunnel verwendet und eine oder mehrere dedizierte IPs zuweist.

Der Benutzer konfiguriert seinen LN-Knoten so, dass er über dieses Netzwerk läuft, aber seine private, verschlüsselte Internetverbindung zu Hause verwendet.

Sein Knoten wird in Diagrammen also beispielsweise als Verwendung einer IP von Amazon angezeigt, aber Amazon hat nichts mit seinem Knoten zu tun. Auch hier nur ein Hinweis.

Ist dies eine Bedrohung für LN? Auf keinen Fall! Der Benutzer kann jederzeit von einem zu einem anderen VPN-Anbieter wechseln oder einfach Tor oder sogar seine eigene Heim-IP verwenden.

Tor-Netzwerk

Der Benutzer betreibt seinen Knoten in absoluter Privatsphäre und verwendet NUR das Tor-Netzwerk.

Ich werde nicht zu sehr ins Detail gehen, um das Tor-Netzwerk zu erklären, aber Jameson Lopp hat einen tollen Artikel, in dem er erklärt, wie diese Tor-Knoten hier funktionieren.

Sind diese eine Bedrohung für das LN-Knoten-Netzwerk? Auf keinen Fall!

Ja, das Tor-Netzwerk kann in einigen Teilen der Welt langsam und schwerfällig sein, funktioniert aber meistens einwandfrei.

Clearnet-Knoten

Dies sind nur normale Knoten von Plebs, die zu Hause oder an einem anderen Ort laufen.

Ihre IPs zeigen meistens ihren ISP.

Aber ich werde mich in den Diagrammen nicht zu 100 % auf die Genauigkeit dieser verlassen. Diese IPs können sich mehrmals ändern, oder es sind nur wenige feste öffentliche IPs.

Sind eine Bedrohung für das LN-Knotennetzwerk. Auf keinen Fall. Diese Benutzer können ihre Knoten jederzeit nehmen und sie an ein anderes Netzwerk oder sogar ein 4G-Mobilfunknetz anschließen, und ihr Knoten ist online. Ich habe viele Plebs gesehen, die Knoten in einem Van betrieben und herumgefahren sind.

Fazit

ES BESTEHT KEINE GEFAHR, DASS DAS LIGHTNING-NETZWERK ZENTRALISIERT IST ODER ABGESCHLOSSEN WERDEN KANN/WÜRDE.

Diese Diagramme sind hauptsächlich ein Köder für Bitcoin-Hasser, diejenigen, die nicht wissen, wie man sie liest und keine Ahnung haben, wie Netzwerke funktionieren.

Wie Jestopher von Amboss in dieser Simply Bitcoin-Folge 581 erklärt hat,

„Das LN kann sich sehr leicht anpassen und die breite Verteilung von Knoten und Kanälen wird nicht allzu sehr beeinträchtigt, wenn ein Rechenzentrum den Zugriff auf einige Cloud-Knoten schließt. Plebs könnte den gesamten Datenverkehr sofort über viele andere Peers umverteilen.“

Also, all diese verrückten Neuigkeiten über die Lightning-Zentralisierung sind VÖLLIG NUTZLOSER FUD.